- Poco X6 5G - egy Redmi álruhában

- Xiaomi 14 Ultra - Leica hercegnő

- Samsung Galaxy Z Fold5 - toldozás-foldozás

- Milyen okostelefont vegyek?

- Mobil flották

- Poco F5 - pokolian jó ajánlat

- Mobilhasználat külföldön

- Nothing Phone 2a - semmi nem drága

- Samsung Galaxy A70 - áram, erősség

- Samsung Galaxy A52s 5G - jó S-tehetség

Hirdetés

-

MI applikációkra kihegyezett, érintőkijelzős mini PC jön a Minisforum járatával

ph Az egyszerre négy darab 4K-s monitort kezelő, jól felszerelt típus a vállalat új brandjének a hírhozója.

-

Multiversus - Joker is játszható karakter lesz

gp A tervek szerint a hónap végén indul a free-to-play játék végső kiadása.

-

AMD Radeon undervolt/overclock

lo Minden egy hideg, téli estén kezdődött, mikor rájöttem, hogy már kicsit kevés az RTX2060...

-

Mobilarena

TP-Link WR1043ND - N450 router

Új hozzászólás Aktív témák

-

nimfas

addikt

Huawei B310S ez tud olyat, hogy simán rádugom a tplink 1043 v3-ra Wan porton keresztül? Ebben lenne a korlátlan 4G sim kártya és ez osztaná a netet tovább....

-

nimfas

addikt

Nekem is 3372 van, megy is, időnként van szaggatás de az simán lehet a mobilnet miatt.

Nekem non hilink van, van aki a hilink-es változatot is simán belőtte 1043 alatt. Sima openwrt alatt nem sikerült működésre bírnom, hanem "rooter" fw felrakása után hasít 60/40 maxxal.Emberi áron sikerült hozzájutni? Itthon VS Kína?

[ Szerkesztve ]

-

nimfas

addikt

válasz

Mickey5

#65403

üzenetére

Mickey5

#65403

üzenetére

Első körben SSH-n belépve tolj egy DF parancsot:

root@TpLink1043:~# df

Filesystem 1K-blocks Used Available Use% Mounted on

rootfs 1600 488 1112 31% /

/dev/root 5376 5376 0 100% /rom

tmpfs 30588 1052 29536 3% /tmp

/dev/mtdblock3 1600 488 1112 31% /overlay

overlayfs:/overlay 1600 488 1112 31% /

tmpfs 512 0 512 0% /dev

root@TpLink1043:~#Ha az overlay-nél 100% USE van akkor lehet tovább keresgélni.

Nem lett telepítve semmi szolgáltatás pluszban, torrent kliens nem lett elállítva?Nálam mondjuk v3-as router van a torrent sem ezen fut, nincs bajom a wifivel. Előtte egy rádugott winyóról ment a torrent, ha nem volt korlátozva a kliens akkor szagatott a wifi, ennyit bírt a v1-es típus "CPU"-ja

-

nimfas

addikt

válasz

bnorci71

#65558

üzenetére

bnorci71

#65558

üzenetére

Ha mobil winyoként használnád akkor nem ez lesz a te sportod.

A v1-es routerem 12-13MB/s sebességet tudott az USB winyó és PC között.

Egy 50GB játék telepítés pl örökké tart....Kellett komolyabb megoldás, egy olcsóbb nas 50-60MB/s sebességtől indul.

Ha csak film, sorozat seed, nézés a cél akkor ok a dolog.

-

nimfas

addikt

válasz

bnorci71

#65588

üzenetére

bnorci71

#65588

üzenetére

Elég gyatra a céges háló akkor. Itthon egy 5eFt-os Goflex-ről többel másolok, tplink 1043-on keresztül egy i5 pc-re.

Egy középkategóriás nas tudja a 100MB/s sebességet. És akkor még nincs raid-es szervergép....Az a baj, hogy egy telefontól várod egy asztali gép sebességét kb.

[ Szerkesztve ]

-

nimfas

addikt

válasz

bnorci71

#65598

üzenetére

bnorci71

#65598

üzenetére

linuxmint-18.1-cinnamon-64bit.iso

ubuntu-16.04.1-desktop-amd64.isoValamelyiket rufus-2.11.exe -vel kiírod egy pendrive-ra és máris van egy linuxod.

Rádugod a 2 winyót a pc-re sata-n, vagy usb-n bár az lassabb lesz jóval.Boot-olsz a pendrive-ról aztán ami a csövön kifér másolás 1000-el.

Magára a routerre 2 akár 2,5"-es winyót rádugni megint macerás, mert ahhoz már aktív usb hub kell (Annyit tuti nem visz el a router tápja....)

500 GB nem vészes, nekem ennyit kellett átmásolni:

Na ez eltartott egy darabig

![;]](//cdn.rios.hu/dl/s/v1.gif)

[ Szerkesztve ]

-

nimfas

addikt

válasz

bnorci71

#65610

üzenetére

bnorci71

#65610

üzenetére

Transmissionben mit szeretnél korlátozni?

1. Le és feltöltés sebességet

2. Az aktív torrentek és azon belül a kapcsolatok, szálak számát1. Ezt a webui kliensben tudod

2. Ezt pedig a torrent config fileban turkálással (van mentésem még arról mikor a routerre volt dugva a winyo az kiindulásnak jó lehet neked is, nekem még v1 routerem volt akkor)Az a baj, ha nincs belőve a limit akkor annyira "eleszi" a cpu-t hogy szakadozni fog a Wi-Fi is.

Ezzel a gyengébb v1-el nekem 1.2-1.3 MB/s volt a csúcs (ja nem, az adsl tudott annyit) -

nimfas

addikt

-

nimfas

addikt

válasz

kmisi99

#66069

üzenetére

kmisi99

#66069

üzenetére

Belső hálón a rádugott USB-s winyón max 10-13 MB/s sebességet tud. Rádugott NAS-PC irányban 50-60MB/s, ha ez a sebesség elég akkor jó vétel. (Tplink 1043 v3)

Én próbáltam ismerőstől mit tud feltöltés szinten DDNS FTP kapcsolat), nas felől simán vitte az itthoni 60/40 MBit maximumát. (sacc 4 MB/s feltöltés)

Azt nem tudom hogy a rádugott 2,5" winyó mennyire fogná, terhelné le a routert, azt tudom míg a v1-es routeren futott a torrent korlátozás nélkül akkor 1,2 MB/s-re korlátozni kellett, mert fagyott a wifi része. (Amióta a nason fut a torrent is azóta 6 MB/s és nem kell limitálni a kapcsolatokat)

-

nimfas

addikt

válasz

Zsolteecah

#66076

üzenetére

Zsolteecah

#66076

üzenetére

Mobiltelefonnál nem igazán lényeges, otthoni netnél ahol van pl kamera, nas. Ha azokat szeretnéd elérni távolról akkor natolt hálózat esetén nem fog menni, míg publikus IP esetén igen. Ez egy nagyon leegyszerűsített magyarázat volt.

-

nimfas

addikt

1043 v3 jelenleg rooter FW van rajta. (eddig stickes net volt, de vettem egy mobilnetes routert) Szeretném suste FW-re cserélni a szoftvert egy sima telepítéssel menni fog vagy van valami csapda?

-

nimfas

addikt

válasz

Davebowman

#66109

üzenetére

Davebowman

#66109

üzenetére

Nekem ipdns.hu-n van regisztálva... ott így kell:

DDNS Service provider [IPv4]: Custom

"

http://[USERNAME]:[PASSWORD]@update.ipdns.hu/update?hostname=[DOMAIN]&myip=[IP]"De a router ezt írja:

"Update URL to be used for updating your DDNS Provider.

Follow instructions you will find on their WEB page."Tehát legegyszerűbb, ha megnézed a honlapjukon tuti ott le van írva.

-

nimfas

addikt

válasz

gr8tjoey

#66112

üzenetére

gr8tjoey

#66112

üzenetére

Én Németországból vettem Ebay-en használt 4G router-modemet nagyon bevállt. Igaz én úgy használom hogy a tplink be van állítva (OpenWrt) és a wan portra van dugva a Huawei modem. Előtte stick volt, de ez stabilabbnak tűnik eddig. Rákeresel az ebay, vagy Huawei szóra tuti kidobja a kereső itt a fórumban.

-

nimfas

addikt

válasz

gr8tjoey

#66115

üzenetére

gr8tjoey

#66115

üzenetére

Szia... ez a Huawei router 14eFt volt... a Stick is olyan körül.

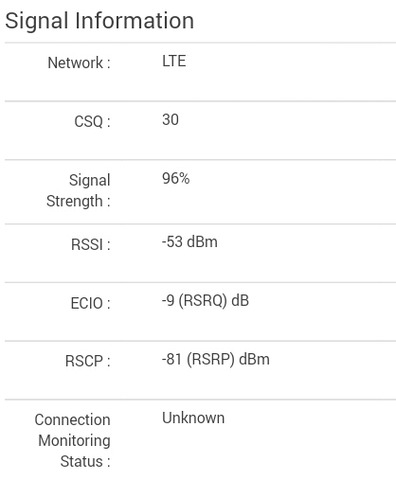

Stick esetén többször volt olyan hogy leállt, újra kellett indítani. Az "asztali" 4G router sokkal fixebb nekem.Leteszteltem a netmeter oldalon:

Jelenleg ennyi.

Ping 66ms

Download 44,9 Mbit/s

Upload 24,4 Mbit/sLetölteni 6 MB/s-el szokott, fel is szokott 4 MB/s-el menni. (Távolról FTP-n és torrent)

Előtte ADSL volt, 10/0,5 Mbit/s. Ugyanennyiért (vagy drágábban) attól nagyságrendekkel jobb.

-

nimfas

addikt

válasz

Vigyorka

#66133

üzenetére

Vigyorka

#66133

üzenetére

Suste alap firm (patch telepítésre már nem volt időm, elutaztunk) jelenleg hiba nélkül fut, kívülről elérem ipdns címen ftp, SSH, transmission-ön keresztül.

Curl telepítve:

"A ddns-scripts automatikusan curl-t használ, ha telepítve van, ha nincs, akkor wget-el próbálkozik.

A sikerességet ellenőrizheted az ipdns oldalán is, de minden ddns bejegyzésnek külön logja van, amit LuCI-ban is megnézhetsz." by Vargalex (köszönöm) -

nimfas

addikt

Igen, bocs. Jelenleg nincs telepítve Curl, az alap telepítésre volt csak időm. Bemásoltam a régi conf fileokat és megy minden.

Előtte a rOOter fw volt rajta a stick-es net miatt. Ott kellett a curl, mert CC alatt nem futott a DDNS.

Előtte a rOOter fw volt rajta a stick-es net miatt. Ott kellett a curl, mert CC alatt nem futott a DDNS.

Még a saját tűzfal szabályok kellenek a brute force támadás ellen. De látom ott is volt valami kavarc mert valakinek nem ment a dolog. Ott van valami általánosan bevált config?

Előre is köszönöm!

-

nimfas

addikt

Sziasztok!

Jelenleg így néz ki az "egyéni szabály", a kérdés az lenne, hogy a 2 brute force szabály nem üti egymást?

Goflex-en (192.168.2.166) fut az FTP szerver.# This file is interpreted as shell script.

# Put your custom iptables rules here, they will

# be executed with each firewall (re-)start.

#########################################

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -s 94.23.201.82 -j DNAT --to-destination $ROUTERIP:$BRUTEFORCE_DROPPORT

#########################################

BRUTEFORCE_PROTECTION_START=3

BRUTEFORCE_DROPPORT=55555

PROTO=tcp

ROUTERIP=$(uci get network.lan.ipaddr)

########################################

#SSH Brute Force protection on port 2222

PROTECTEDPORT=2222

SERVICEPORT=22

SERVICE=SSH

echo Enabling Brute Force protection for $SERVICE on port $PROTECTEDPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --set --name $SERVICE -j DNAT --to-destination $ROUTERIP:$SERVICEPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --update --seconds 86400 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j DNAT --to-destination $ROUTERIP:$BRUTEFORCE_DROPPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --rcheck --seconds 86400 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -m limit --limit 1/min -j LOG --log-prefix "BruteForce-${SERVICE} "

#Betörések megakadályozása a 94.23.201.82 IP-ről

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -s 94.23.201.82 -j DNAT --to-destination $ROUTERIP:$BRUTEFORCE_DROPPORT

########################################

########################################

#FTP Brute Force protection on port 2221

PROTECTEDPORT=2221

SERVICEPORT=21

SERVICE=FTP

echo Enabling Brute Force protection for $SERVICE on port $PROTECTEDPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --set --name $SERVICE -j DNAT --to-destination $ROUTERIP:$SERVICEPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --update --seconds 1800 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j DNAT --to-destination $ROUTERIP:$BRUTEFORCE_DROPPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --rcheck --seconds 1800 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j LOG --log-prefix "BruteForce-${SERVICE} "

########################################

########################################

#SSH Brute Force protection on port 1977

PROTECTEDPORT=1977

SERVICEPORT=22

SERVICE=SSH_GOFLEX

echo Enabling Brute Force protection for $SERVICE on port $PROTECTEDPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --set --name $SERVICE -j DNAT --to-destination 192.168.2.166:$SERVICEPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --update --seconds 60 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j DNAT --to-destination 192.168.2.1:$BRUTEFORCE_DROPPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --rcheck --seconds 60 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j LOG --log-prefix "BruteForce-${SERVICE} "

########################################

########################################

#FTP Brute Force protection on port 2221

PROTECTEDPORT=2221

SERVICEPORT=21

SERVICE=FTP_GOFLEX

echo Enabling Brute Force protection for $SERVICE on port $PROTECTEDPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --set --name $SERVICE -j DNAT --to-destination 192.168.2.166:$SERVICEPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --update --seconds 60 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j DNAT --to-destination 192.168.2.1:$BRUTEFORCE_DROPPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --rcheck --seconds 60 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j LOG --log-prefix "BruteForce-${SERVICE} "

########################################

########################################

#Block URL on certain time for specified IP

#

#URL_STRING=facebook.com

#LOCAL_IP=192.168.1.188

#TIME_START=10:00

#TIME_END=16:00

#

#echo Blocking $URL_STRING from $LOCAL_IP at time interval $TIME_START - $TIME_END

#iptables -I FORWARD -s $LOCAL_IP -m string --string $URL_STRING --algo bm -m time --weekdays Mon,Tue,Wed,Thu,Fri --timestart $TIME_START --timestop $TIME_END -j DROP

########################################Firewall config:

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp'

option src_dport '9094'

option dest_port '21'

option name 'FTP-Forward'

option enabled '0'

option dest_ip '192.168.2.1'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp'

option src_dport '9095'

option dest_port '22'

option name 'SSH-Forward'

option dest_ip '192.168.2.1'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp'

option dest_ip '192.168.2.166'

option src_dport '1977'

option name 'Goflex SSH-Forward'

option dest_port '22'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp udp'

option src_dport '2221'

option dest_ip '192.168.2.166'

option dest_port '21'

option name 'Goflex FTP-Forward'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp'

option src_dport '22'

option dest_port '22'

option name 'Tp-link SSH'

option dest_ip '192.168.2.1'

config redirect

option _name 'GOFlexNet TransmissionWeb'

option src 'wan'

option proto 'tcpudp'

option src_dport '9091'

option target 'DNAT'

option dest 'lan'

option dest_ip '192.168.2.166'

config redirect

option _name 'GoFlex Net Transmission'

option src 'wan'

option proto 'tcpudp'

option src_dport '21234'

option dest_ip '192.168.2.166'

option target 'DNAT'

option dest 'lan'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp udp'

option dest_ip '192.168.2.134'

option dest_port '80'

option name 'Emeleti-Beltéri-80port'

option src_ip '46.251.11.217'

option src_dport '80'

option enabled '0'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp udp'

option dest_ip '192.168.2.134'

option dest_port '21'

option name 'Emeleti-Beltéri-21port'

option src_ip '46.251.11.217'

option src_port '21'

option enabled '0'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp udp'

option dest_ip '192.168.2.134'

option dest_port '23'

option src_ip '46.251.11.217'

option src_port '23'

option name 'Emeleti-Beltéri-23port'

option enabled '0'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp udp'

option name 'FSZ'

option dest_ip '192.168.2.134'

option enabled '0'

config defaults

option syn_flood '1'

option input 'ACCEPT'

option output 'ACCEPT'

option forward 'REJECT'

config zone

option name 'lan'

option input 'ACCEPT'

option output 'ACCEPT'

option forward 'ACCEPT'

option network 'lan'

config zone

option name 'wan'

option input 'REJECT'

option output 'ACCEPT'

option forward 'REJECT'

option masq '1'

option mtu_fix '1'

option network 'wan wwan wan1 wan2'

config forwarding

option src 'lan'

option dest 'wan'

config rule

option name 'Allow-DHCP-Renew'

option src 'wan'

option proto 'udp'

option dest_port '68'

option target 'ACCEPT'

option family 'ipv4'

config rule

option name 'Allow-Ping'

option src 'wan'

option proto 'icmp'

option icmp_type 'echo-request'

option family 'ipv4'

option target 'ACCEPT'

config rule

option name 'Allow-DHCPv6'

option src 'wan'

option proto 'udp'

option src_ip 'fe80::/10'

option src_port '547'

option dest_ip 'fe80::/10'

option dest_port '546'

option family 'ipv6'

option target 'ACCEPT'

config rule

option name 'Allow-ICMPv6-Input'

option src 'wan'

option proto 'icmp'

list icmp_type 'echo-request'

list icmp_type 'echo-reply'

list icmp_type 'destination-unreachable'

list icmp_type 'packet-too-big'

list icmp_type 'time-exceeded'

list icmp_type 'bad-header'

list icmp_type 'unknown-header-type'

list icmp_type 'router-solicitation'

list icmp_type 'neighbour-solicitation'

list icmp_type 'router-advertisement'

list icmp_type 'neighbour-advertisement'

option limit '1000/sec'

option family 'ipv6'

option target 'ACCEPT'

config rule

option name 'Allow-ICMPv6-Forward'

option src 'wan'

option dest '*'

option proto 'icmp'

list icmp_type 'echo-request'

list icmp_type 'echo-reply'

list icmp_type 'destination-unreachable'

list icmp_type 'packet-too-big'

list icmp_type 'time-exceeded'

list icmp_type 'bad-header'

list icmp_type 'unknown-header-type'

option limit '1000/sec'

option family 'ipv6'

option target 'ACCEPT'

config include

option path '/etc/firewall.user'

config rule

option src 'lan'

option name 'Block-Internet-Access'

option src_ip '192.168.1.110'

option target 'DROP'

option dest 'wan'

option extra '-m time --localtz --weekdays Mon,Tue,Wed,Thu,Fri --timestart 10:00 --timestop 22:00'

option enabled '0'

config rule

option target 'ACCEPT'

option name 'Transmission-web'

option family 'ipv4'

option dest_port '9091'

option proto 'tcp'

option src '*'

option enabled '0'

config rule

option target 'ACCEPT'

option name 'Transmission'

option family 'ipv4'

option dest_port '21234'

option src 'wan'

config rule

option target 'ACCEPT'

option proto 'tcp'

option dest_port '443'

option family 'ipv4'

option name 'Luci-HTTPS'

option src 'wan'

config rule

option target 'ACCEPT'

option src 'wan'

option proto 'tcp'

option dest_port '50000-50100'

option name 'FTP-WAN-Passive-Ports'

option family 'ipv4'

option enabled '0'

config rule

option name 'ssh_goflex_wan'

option src 'wan'

option dest 'lan'

option proto 'tcp'

option dest_ip '192.168.2.166'

option dest_port '22'

option target 'ACCEPT'

config rule

option name 'ssh_goflex'

option src 'wan'

option dest 'lan'

option proto 'tcp'

option dest_ip '192.168.2.166'

option dest_port '21'

option target 'ACCEPT'

config rule

option enabled '1'

option target 'ACCEPT'

option src 'lan'

option dest 'wan'

option name 'Huawei'

option dest_ip '192.168.1.1'Előre is köszönöm!

-

nimfas

addikt

Az én firewall "esszémre" is tud reagálni valaki?

-

nimfas

addikt

válasz

twingo16v

#66489

üzenetére

twingo16v

#66489

üzenetére

Én a "GoldenOrb" firm-et használtam míg stickről ment a net... aztán váltottam Németből rendelt (ebay) Huawei B593u-12 modem-routerre. Azóta ebben van a sim kártya és kábelen csatlakozik a Tplink-re (Suste firm)

Kevesebb a fagyás netes szinten, sokszor volt, hogy csak a stick ki és bedugása segített a dolgon.

-

nimfas

addikt

válasz

laca71

#66552

üzenetére

laca71

#66552

üzenetére

Vargalex verzióban volt ilyen tűzfal egyéni szabály :

"#" jelet vedd ki a sorok elől ha átírtad a saját igények szerint. Bár ez adott oldalra szól, de tuti át lehet írni hogy semmi ne menjen. (ismerősnél maga a WiFi volt időzítve)

#Block URL on certain time for specified IP

#

#URL_STRING=facebook.com

#LOCAL_IP=192.168.1.188

#TIME_START=10:00

#TIME_END=16:00

#

#echo Blocking $URL_STRING from $LOCAL_IP at time interval $TIME_START - $TIME_END

#iptables -I FORWARD -s $LOCAL_IP -m string --string $URL_STRING --algo bm -m time --weekdays Mon,Tue,Wed,Thu,Fri --timestart $TIME_START --timestop $TIME_END -j DROP[ Szerkesztve ]

-

nimfas

addikt

Erre valaki, nem Tp-link (bár azon ül a Goflex is) ide annyi tapasztalt ember jár, hátha!

-

nimfas

addikt

válasz

Laszlo733

#66810

üzenetére

Laszlo733

#66810

üzenetére

Bocs, nálam volt olyan, hogy egy VSFTPD frissítés után nem engedett be... mert a user gyökér könyvtára nem volt engedélyezett biztonsági szempontból. Az ftp conf file-ba kellett beírni valamit... Vargalex ki fog segíteni hogy mi volt az

Hátha csak ennyi.....

Hátha csak ennyi.....Ftp csatlakozáskor ír ki valami hibát egyébként?

[ Szerkesztve ]

-

nimfas

addikt

Haver rendszergazda és mutatott vmi oldalt a múltkor ahol bírta az én dyndns címemet és listázta hogy milyen portok vannak nyitva.... Pedig nem én nyitottam őket.

Vmi Hacker oldal volt,passz hogy mi volt a neve....Aztán mutatta hogy nála a szerveren mennyi port van zárva, volt vagy 15-20 oldalnyi ahogy görgette a listát.

Aztán mutatta hogy ha valaki "engedély" nélkül akar belépni azt kitiltja a rendszer IP alapján, plusz naplózza természetesen.Ilyenkor jön rá az ember hogy egy alap konfiggal milyen sérülékeny is a rendszere.

-

nimfas

addikt

Sziasztok!

A héten többször kaptam e-mail-t a ddns (ipdns) szolgáltatótól, hogy túl gyakori a frissítés kérés, és állítsak valamit a szerver terhelés csökkentése miatt.

A következő módon van belőve a dolog. Az érdekes hogy eddig nem csinálta. Tavaly augusztus óta mobilnetes netem van itthon. Esetleg lehet attól, hogy "szakad a vonal" és automata újracsatlakozáskor frissíti az IP-t?

Előre is köszönöm a tanácsokat!

-

nimfas

addikt

válasz

vargalex

#66878

üzenetére

vargalex

#66878

üzenetére

"Igaz-e, hogy Moszkvában a Lenin téren Volvókat osztogatnak?– A hír igaz – közli a jereváni rádió –, azzal az apró korrekcióval, hogy nem Moszkvában, hanem Leningrádban, nem a Lenin téren, hanem a Moszkva téren, nem Volvókat, hanem Volgákat, és nem osztogatnak, hanem fosztogatnak."

-

nimfas

addikt

Vargalex, Suste féle Openwrt alapból tudja, jobban jársz egy 2,5"-es winyóval, az jobban viseli a sok írást.

Legegyszerűbb ha egy üres winyót dugsz rá, van hozzá formázó, particionáló modul, tök automatán elvégzi így a totál linux "mentes" emberek is elboldogulnak vele, nem kell parancssorból írogatni

(Samba mellett, FTP és Torrent kliens is futhat, így a gépnek sem kell menni és csurok a "linux" lefele, persze erősen limitált a hardver miatt a letöltés sebessége, olyan 10-12 Mbit/s)

[ Szerkesztve ]

-

nimfas

addikt

"Tisztelt nimfas <>!

Az Ön ***.ipdns.hu host nevének frissítése túl gyakori, kérjük módosítsa a frissítési beállításokat a szerver terhelésének csökkentése érdekébe!"

Mennyire állítsam? Jelenleg 10 percenként jön email.

Mégegy:

Transmission root-ként tölt le, root/root a zserbó/group, ftp-n nimfas/users-ként lépek be. A kérdés milyen tudajdonosi, illetve jogosultságokat állítsak be hogy nimfas-ként tudják írni-olvasni stb ftp alatt?

[ Szerkesztve ]

-

nimfas

addikt

válasz

Headless

#68813

üzenetére

Headless

#68813

üzenetére

Igazából Goflex-en fut (ArchLinux) a torrent és az FTP is.

Egy leirás alapján csináltam a telepitést, én is csodálkoztam hogy root-ként van belőve a transmission.

Régebben volt egy direkt transmission user erre.(#68815) melan : akkor nem.... régebben a kondik állapotát javasolták volna sasolni, nincs-e felpúposodva....

[ Szerkesztve ]

Új hozzászólás Aktív témák

- Keresek - Macbook Air M3 16GB / 24 GB - 512 GB SSD - Magyarországi beszerzés, tehát kb. 3 év garit

- Tyű-ha Lenovo Thinkpad T14 G2 Üzleti "Golyóálló" Laptop 14" -50% i7-1185G7 4Mag 16GB /512GB FHD IPS

- Ej-ha Lenovo Thinkpad T14 G2 Üzleti "Golyóálló" Laptop 14" -50% i7-1185G7 4Mag 32GB /512GB FHD IPS

- Eladó Nitro Venture TLS Snowboard Bakancs 46-os

- Eladó Nitro Team 2022 162W Snowboard Deszka

Állásajánlatok

Cég: Ozeki Kft.

Város: Debrecen

Cég: Promenade Publishing House Kft.

Város: Budapest

![;]](http://cdn.rios.hu/dl/s/v1.gif)