- Milyen okostelefont vegyek?

- Poco X6 5G - egy Redmi álruhában

- Nothing Phone 2a - semmi nem drága

- Samsung Galaxy A70 - áram, erősség

- Samsung Galaxy A52s 5G - jó S-tehetség

- Samsung Galaxy S23 Ultra - non plus ultra

- Xiaomi 13 Lite - dögös vagy, Civi

- Magisk

- A vártnál kevesebb iPad Pro fogyhat

- Google Pixel 6/7/8 topik

Hirdetés

-

Megjelent az EasySMX okostelefonok mellé szánt, multiplatformos kontrollere

ph Az 5,9, 6,4, illetőleg 6,8 hüvelykes készülékeket is fogadó "gamepadból" a Bluetooth lapka sem hiányzik.

-

Toyota Corolla Touring Sport 2.0 teszt és az autóipar

lo Némi autóipari kitekintés után egy középkategóriás autót mutatok be, ami az észszerűség műhelyében készül.

-

Multiversus - Joker is játszható karakter lesz

gp A tervek szerint a hónap végén indul a free-to-play játék végső kiadása.

-

Mobilarena

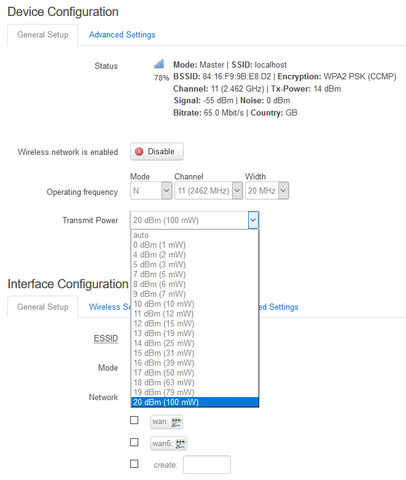

TP-Link WR1043ND - N450 router

Új hozzászólás Aktív témák

-

nimfas

addikt

Sziasztok!

Jelenleg így néz ki az "egyéni szabály", a kérdés az lenne, hogy a 2 brute force szabály nem üti egymást?

Goflex-en (192.168.2.166) fut az FTP szerver.# This file is interpreted as shell script.

# Put your custom iptables rules here, they will

# be executed with each firewall (re-)start.

#########################################

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -s 94.23.201.82 -j DNAT --to-destination $ROUTERIP:$BRUTEFORCE_DROPPORT

#########################################

BRUTEFORCE_PROTECTION_START=3

BRUTEFORCE_DROPPORT=55555

PROTO=tcp

ROUTERIP=$(uci get network.lan.ipaddr)

########################################

#SSH Brute Force protection on port 2222

PROTECTEDPORT=2222

SERVICEPORT=22

SERVICE=SSH

echo Enabling Brute Force protection for $SERVICE on port $PROTECTEDPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --set --name $SERVICE -j DNAT --to-destination $ROUTERIP:$SERVICEPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --update --seconds 86400 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j DNAT --to-destination $ROUTERIP:$BRUTEFORCE_DROPPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --rcheck --seconds 86400 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -m limit --limit 1/min -j LOG --log-prefix "BruteForce-${SERVICE} "

#Betörések megakadályozása a 94.23.201.82 IP-ről

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -s 94.23.201.82 -j DNAT --to-destination $ROUTERIP:$BRUTEFORCE_DROPPORT

########################################

########################################

#FTP Brute Force protection on port 2221

PROTECTEDPORT=2221

SERVICEPORT=21

SERVICE=FTP

echo Enabling Brute Force protection for $SERVICE on port $PROTECTEDPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --set --name $SERVICE -j DNAT --to-destination $ROUTERIP:$SERVICEPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --update --seconds 1800 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j DNAT --to-destination $ROUTERIP:$BRUTEFORCE_DROPPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --rcheck --seconds 1800 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j LOG --log-prefix "BruteForce-${SERVICE} "

########################################

########################################

#SSH Brute Force protection on port 1977

PROTECTEDPORT=1977

SERVICEPORT=22

SERVICE=SSH_GOFLEX

echo Enabling Brute Force protection for $SERVICE on port $PROTECTEDPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --set --name $SERVICE -j DNAT --to-destination 192.168.2.166:$SERVICEPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --update --seconds 60 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j DNAT --to-destination 192.168.2.1:$BRUTEFORCE_DROPPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --rcheck --seconds 60 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j LOG --log-prefix "BruteForce-${SERVICE} "

########################################

########################################

#FTP Brute Force protection on port 2221

PROTECTEDPORT=2221

SERVICEPORT=21

SERVICE=FTP_GOFLEX

echo Enabling Brute Force protection for $SERVICE on port $PROTECTEDPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --set --name $SERVICE -j DNAT --to-destination 192.168.2.166:$SERVICEPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --update --seconds 60 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j DNAT --to-destination 192.168.2.1:$BRUTEFORCE_DROPPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --rcheck --seconds 60 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j LOG --log-prefix "BruteForce-${SERVICE} "

########################################

########################################

#Block URL on certain time for specified IP

#

#URL_STRING=facebook.com

#LOCAL_IP=192.168.1.188

#TIME_START=10:00

#TIME_END=16:00

#

#echo Blocking $URL_STRING from $LOCAL_IP at time interval $TIME_START - $TIME_END

#iptables -I FORWARD -s $LOCAL_IP -m string --string $URL_STRING --algo bm -m time --weekdays Mon,Tue,Wed,Thu,Fri --timestart $TIME_START --timestop $TIME_END -j DROP

########################################Firewall config:

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp'

option src_dport '9094'

option dest_port '21'

option name 'FTP-Forward'

option enabled '0'

option dest_ip '192.168.2.1'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp'

option src_dport '9095'

option dest_port '22'

option name 'SSH-Forward'

option dest_ip '192.168.2.1'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp'

option dest_ip '192.168.2.166'

option src_dport '1977'

option name 'Goflex SSH-Forward'

option dest_port '22'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp udp'

option src_dport '2221'

option dest_ip '192.168.2.166'

option dest_port '21'

option name 'Goflex FTP-Forward'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp'

option src_dport '22'

option dest_port '22'

option name 'Tp-link SSH'

option dest_ip '192.168.2.1'

config redirect

option _name 'GOFlexNet TransmissionWeb'

option src 'wan'

option proto 'tcpudp'

option src_dport '9091'

option target 'DNAT'

option dest 'lan'

option dest_ip '192.168.2.166'

config redirect

option _name 'GoFlex Net Transmission'

option src 'wan'

option proto 'tcpudp'

option src_dport '21234'

option dest_ip '192.168.2.166'

option target 'DNAT'

option dest 'lan'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp udp'

option dest_ip '192.168.2.134'

option dest_port '80'

option name 'Emeleti-Beltéri-80port'

option src_ip '46.251.11.217'

option src_dport '80'

option enabled '0'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp udp'

option dest_ip '192.168.2.134'

option dest_port '21'

option name 'Emeleti-Beltéri-21port'

option src_ip '46.251.11.217'

option src_port '21'

option enabled '0'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp udp'

option dest_ip '192.168.2.134'

option dest_port '23'

option src_ip '46.251.11.217'

option src_port '23'

option name 'Emeleti-Beltéri-23port'

option enabled '0'

config redirect

option target 'DNAT'

option src 'wan'

option dest 'lan'

option proto 'tcp udp'

option name 'FSZ'

option dest_ip '192.168.2.134'

option enabled '0'

config defaults

option syn_flood '1'

option input 'ACCEPT'

option output 'ACCEPT'

option forward 'REJECT'

config zone

option name 'lan'

option input 'ACCEPT'

option output 'ACCEPT'

option forward 'ACCEPT'

option network 'lan'

config zone

option name 'wan'

option input 'REJECT'

option output 'ACCEPT'

option forward 'REJECT'

option masq '1'

option mtu_fix '1'

option network 'wan wwan wan1 wan2'

config forwarding

option src 'lan'

option dest 'wan'

config rule

option name 'Allow-DHCP-Renew'

option src 'wan'

option proto 'udp'

option dest_port '68'

option target 'ACCEPT'

option family 'ipv4'

config rule

option name 'Allow-Ping'

option src 'wan'

option proto 'icmp'

option icmp_type 'echo-request'

option family 'ipv4'

option target 'ACCEPT'

config rule

option name 'Allow-DHCPv6'

option src 'wan'

option proto 'udp'

option src_ip 'fe80::/10'

option src_port '547'

option dest_ip 'fe80::/10'

option dest_port '546'

option family 'ipv6'

option target 'ACCEPT'

config rule

option name 'Allow-ICMPv6-Input'

option src 'wan'

option proto 'icmp'

list icmp_type 'echo-request'

list icmp_type 'echo-reply'

list icmp_type 'destination-unreachable'

list icmp_type 'packet-too-big'

list icmp_type 'time-exceeded'

list icmp_type 'bad-header'

list icmp_type 'unknown-header-type'

list icmp_type 'router-solicitation'

list icmp_type 'neighbour-solicitation'

list icmp_type 'router-advertisement'

list icmp_type 'neighbour-advertisement'

option limit '1000/sec'

option family 'ipv6'

option target 'ACCEPT'

config rule

option name 'Allow-ICMPv6-Forward'

option src 'wan'

option dest '*'

option proto 'icmp'

list icmp_type 'echo-request'

list icmp_type 'echo-reply'

list icmp_type 'destination-unreachable'

list icmp_type 'packet-too-big'

list icmp_type 'time-exceeded'

list icmp_type 'bad-header'

list icmp_type 'unknown-header-type'

option limit '1000/sec'

option family 'ipv6'

option target 'ACCEPT'

config include

option path '/etc/firewall.user'

config rule

option src 'lan'

option name 'Block-Internet-Access'

option src_ip '192.168.1.110'

option target 'DROP'

option dest 'wan'

option extra '-m time --localtz --weekdays Mon,Tue,Wed,Thu,Fri --timestart 10:00 --timestop 22:00'

option enabled '0'

config rule

option target 'ACCEPT'

option name 'Transmission-web'

option family 'ipv4'

option dest_port '9091'

option proto 'tcp'

option src '*'

option enabled '0'

config rule

option target 'ACCEPT'

option name 'Transmission'

option family 'ipv4'

option dest_port '21234'

option src 'wan'

config rule

option target 'ACCEPT'

option proto 'tcp'

option dest_port '443'

option family 'ipv4'

option name 'Luci-HTTPS'

option src 'wan'

config rule

option target 'ACCEPT'

option src 'wan'

option proto 'tcp'

option dest_port '50000-50100'

option name 'FTP-WAN-Passive-Ports'

option family 'ipv4'

option enabled '0'

config rule

option name 'ssh_goflex_wan'

option src 'wan'

option dest 'lan'

option proto 'tcp'

option dest_ip '192.168.2.166'

option dest_port '22'

option target 'ACCEPT'

config rule

option name 'ssh_goflex'

option src 'wan'

option dest 'lan'

option proto 'tcp'

option dest_ip '192.168.2.166'

option dest_port '21'

option target 'ACCEPT'

config rule

option enabled '1'

option target 'ACCEPT'

option src 'lan'

option dest 'wan'

option name 'Huawei'

option dest_ip '192.168.1.1'Előre is köszönöm!

-

Troy.

addikt

Sziasztok!

Olyan kérdésem volna, hogy custom firmware-ben van-e arról információ, hogy a mióta aktív a WAN kapcsolat?

Gyári alatt nem találok. (Firmware Version: 3.16.9 Build 150514 Rel.72381n | Hardware Version: WR1043ND v3 00000000)

Egyre sűrűbben nincs internet a nemrég vásárolt routeren..

-

bnorci71

addikt

estét!

1043 v.4

Lede DLNAaz új fájlokat még mindig nem adja hozzá

az adatbázis könyvtár át lett helyezve a csatlakoztatott hdd-re, csak ép nem frissül 04.23 letöltött film még nincs benne.

Volt szolgáltatás leállítás és újraindítás is.

Hogy lehet kézzel rávenni a frissítésre Luci felületen? vagy hol lehet beállítani hogy x időnként keressen új fájlokat"If in doubt, flat out!" "Straight roads are for fast cars, turns are for fast drivers"

-

bnorci71

addikt

válasz

vargalex

#66154

üzenetére

vargalex

#66154

üzenetére

ext4

a config fájlra gondolsz?

# this file is generated automatically, don't edit

port=8200

network_interface=br-lan

friendly_name=OpenWrt DLNA Server

db_dir=/mnt/mdlna

log_dir=/mnt/mdlna

inotify=yes

enable_tivo=no

strict_dlna=no

album_art_names=Cover.jpg/cover.jpg/AlbumArtSmall.jpg/albumartsmall.jpg/AlbumArt.jpg/albumart.jpg/Album.jpg/album.jpg/Folder.jpg/folder.jpg/Thumb.jpg/thumb.jpg

notify_interval=900

serial=12345678

model_number=1

root_container=.

media_dir=/mnt"If in doubt, flat out!" "Straight roads are for fast cars, turns are for fast drivers"

-

suste

veterán

válasz

bnorci71

#66155

üzenetére

bnorci71

#66155

üzenetére

1: azt ugye tudod (olvasod

), hogy ez nem a szerkeszthető config?

), hogy ez nem a szerkeszthető config?2: az semmiképpen nem jó szerintem, hogy az adatbázis mappa is benne van a figyelt mappa alatt

pl talál egy képet, amiről csinál egy thumbnail-t az adatbázishoz, amit viszont észrevesz, ezért csinál egy thumbnail-t róla, amit észrevesz ezért.... 22-es csapdája....

szóval a figyelt mappa az pl: "media_dir=/mnt/download" legyen -

nimfas

addikt

Az én firewall "esszémre" is tud reagálni valaki?

-

Matthewus

őstag

Üdv! A v4-es verzióhoz CAT5 kábelt adnak?

-

dealerman

senior tag

Sziasztok kaptam egy ilyen routert (használt) v2.1,mikor beüzemeltem a fogaskerék villogott,wifit se lehetett bekapcsolni ,nagy nehezen sikerült le reseteltem,most már van wifi is,Open Wrt névvel,gondolom akkor az futhat rajta...........

Az a gondom,hogy nem tudok sehogy se belépni az admin felületére 192.168.1.1 nem működik,kipróbáltam már '100" variációt de semmi,egyébként 1.1-et ír a hálókártyám is alapértelmezett átjárónak

Ötletek ?

underground techno will never die

-

suste

veterán

válasz

dealerman

#66162

üzenetére

dealerman

#66162

üzenetére

1: Az alap openwrt-ken a wifi SSID tényleg "openwrt", de deafult állapotban ki van kapcsolva.

2: Nem minden openwrt-n van webes felület, van amikor csak SSH-n éred el (pl: putty).

3: A gyári webes felület egyébként 192.168.0.1 -en érhető el, de az ugye 192.168.0.xxx tartományban oszt IP-t. -

Melorin

addikt

Üdv!

Egy pár napja azt csinálja a router (v2), hogy bontogatja az internetkapcsolatot, kb 5 percenként ha szerencsém van, ha nincs, sűrűbben.

Suste legfrissebb OpenWRT-je van rajta. Szeretném megnézni, hogy a gyári FW-vel is csinálja-e de nem tudom hogy kell visszatenni rá a gyárit.

Tudnátok benne segíteni?

Köszi! -

passat77

tag

Tudnátok 1043 nd v4-re ddwrt vagy openwrt kész firmware-t linkelni? Amiben már minden benne van (webes felület). Thx....

-

vargalex

Topikgazda

-

Üdv!

A melóhelyemen mobil Wi-Fi hotspot van,de elég gyenge a wifi jel.Egy ilyet tervezünk venni,aminek ugye van USB aljzata is.

Konkrétan az lenne a kérdés,hogy ugye jól számoltuk,hogy a hotspotot az USB-be dugva és a wifijét kikapcsolva a router fogja szórni a wifit erősebben?Tehát tud ilyet? -

bnorci71

addikt

lassan összeáll a HTPC ami levenné a 1043 V4 válláról a szamba/mDLNA/torrent terheket ergo csak egy router lesz újra

-hagyjam rajta a LEDE-t vagy tegyem vissza a gyári fw-t?

-ha marad a LEDE az USB HDD ugye már nem lesz. Hogy tudom a legegyszerűbben eltávolítani, hogy utána ne hiányolja?"If in doubt, flat out!" "Straight roads are for fast cars, turns are for fast drivers"

-

vargalex

Topikgazda

válasz

passat77

#66172

üzenetére

passat77

#66172

üzenetére

DD-WRT-t nem láttam már kb. 10 éve (nem is hiányzik). Így ezt más fogja megmondani.

Egyébként a két firmware alapvetően két különböző filozófiát követ. A DD-WRT egy komplett, de fix rendszer. Az OpenWrt/LEDE viszont moduláris. Azaz az alap firmware csak a router alap működéséhez szükséges dolgokat tartalmazza. Bármi más csomagként telepíthető, mint egy normál Linux distro-n. Tedd fel a luci-app-openvpn csomagot.Alex

-

vargalex

Topikgazda

válasz

passat77

#66177

üzenetére

passat77

#66177

üzenetére

Ezeket nem kellett volna feltenni. Azért linkeltem, mert ezek a csomagok benne vannak a firmware-ban. Ezt kérdezted.

Így viszont most feleslegesen foglalják nálad a helyet a jffs2 (overlay) partíción is.

Ha file megosztást akarsz, akkor kell neked a kmod-usb-storage, block-mount és a luci-app-samba csomag. Illetve ezen kívül a filerendszer kezeléséhez szükséges csomag. Ext2/3/4 esetén ez a kmod-fs-ext4.Alex

-

leviske

veterán

Sziasztok!

A digi FTTH technológiával lefedett területén lakom. Normál esetben, közvetlenül az ONT-ra csatlakozva 1ms a ping és Overwatch alatt 25ms körüli. A "problémám" az, hogy a router (V4-es verzió) mögött már a speedtest 2-3ms-t mutat, az Overwatch pedig 40-50ms közt van inkább. Van rá mód, hogy legalább pár multis játékot szabadabban áteresszek a routeren, vagy ez a plusz késleltetés mindenképp megmarad?

-

code1005

senior tag

Sziasztok,

felraktam egy V4-es routerre egy LEDE Reboot 17.01.1 r3316-7eb58cf109 firmware-t. Az a gondom, hogy nem megy a port forward. A network --> firewall --> port forward fülön beállítottam mindent helyesen, de kintről nem látszik semmim. Kell még valami ehhez?

Köszi!

Közben meg lett a probléma, a router csere miatt változott a külső ip-m...

[ Szerkesztve ]

plata o plomo

-

vargalex

Topikgazda

válasz

code1005

#66183

üzenetére

code1005

#66183

üzenetére

Ha jól állítottad be, akkor nem kell hozzá semmi más. A WAN IP címed véletlenül nem 100.x.x.x? Ha igen, akkor sajnos NAT-olnak. Ekkor be kell telefonálnod a szolgáltatóhoz, hogy neked szükséged van a publikus IP címre (nem fix IP-re).

Ha nem NAT-olnak, akkor másold ide a tűzfal config-odat, mert abban lesz valami gond.Alex

-

DjTomboy

csendes tag

Sziasztok!

Másik topicban már kifejtettem a prolémám, csak nem kaptam rá megoldást. Tudna esetleg valaki segíteni?

Előre is köszi!

-

vargalex

Topikgazda

válasz

Doky1988

#66190

üzenetére

Doky1988

#66190

üzenetére

Az alap OpenWrt/LEDE is tartalmaz rengeteg DDNS szolgáltatót. Az enyémben pluszban benne van az ipdns.hu, suste/Headless build-ről nem tudok nyilatkozni. Nyilván a LEDE újabb, de ha minden működik és elégedett vagy, akkor felesleges váltani.

[ Szerkesztve ]

Alex

-

smiti

addikt

Sziasztok!

Próbálok itt is tájékozódni, hogy van-e értelme a routeremen antennát cserélni egy ilyen TL-ANT2408CL 2.4GHz 8dBi-re.

Ahogy olvasom elég vegyesek a tapasztalatok, mi a helyzet mostanság.

Az én routerem a ver.: 2.1-es az utolsó 150910 gyári szoftverrel. -

twingo16v

tag

Sziasztok!

1043 v3-as routeren LEDE-t használok, minden gond nélkül.

Fel van telepítve az etherwake csomag, de hiába próbálom a pc-t kelteni vele nem indul el.

A pc bios-ában be van kapcsolva a wol.

Kell esetleg az etherwake csomagon valamit konfolni, hogy működjön?[ Szerkesztve ]

-

vargalex

Topikgazda

válasz

twingo16v

#66197

üzenetére

twingo16v

#66197

üzenetére

Az operációs rendszerben is engedélyezni kell. Illetve, ha régen kikapcsoltad már a gépet, akkor router oldalon szükség lehet statikus ARP bejegyzésre.

Alex

Új hozzászólás Aktív témák

- Hivatalosan is reagált a Core CPU-k stabilitási gondjáira az Intel

- Milyen okostelefont vegyek?

- Poco X6 5G - egy Redmi álruhában

- Politika

- Milyen egeret válasszak?

- Nothing Phone 2a - semmi nem drága

- Milyen légkondit a lakásba?

- Székesfehérvár és környéke adok-veszek-beszélgetek

- HBO Max & OD topic

- A fociról könnyedén, egy baráti társaságban

- További aktív témák...

- Tyű-ha Lenovo Thinkpad T14 G2 Üzleti "Golyóálló" Laptop 14" -50% i7-1185G7 4Mag 16GB /512GB FHD IPS

- Ej-ha Lenovo Thinkpad T14 G2 Üzleti "Golyóálló" Laptop 14" -50% i7-1185G7 4Mag 32GB /512GB FHD IPS

- Eladó Nitro Venture TLS Snowboard Bakancs 46-os

- Eladó Nitro Team 2022 162W Snowboard Deszka

- Új Lenovo Ideapad Flex 5 x360 Érintős Hajtogatós Laptop Tab 15,6 -30% Bivaly AMD Ryzen 5 5500U 8/512

Állásajánlatok

Cég: Ozeki Kft.

Város: Debrecen

Cég: Promenade Publishing House Kft.

Város: Budapest

), hogy ez nem a szerkeszthető config?

), hogy ez nem a szerkeszthető config?